Wireshark predstavlja najbolj uporabljen analizator protokolov na svetu. Z njegovo uporabo lahko preverite vse, kar se dogaja v vašem omrežju, odpravite različne težave, analizirate in filtrirate omrežni promet z različnimi orodji itd.

Če želite izvedeti več o Wiresharku in kako filtrirati po vratih, ne pozabite brati.

Kaj pravzaprav je filtriranje vrat?

Filtriranje vrat predstavlja način filtriranja paketov (sporočil iz različnih omrežnih protokolov) na podlagi njihove številke vrat. Te številke vrat se uporabljajo za protokole TCP in UDP, najbolj znana protokola za prenos. Filtriranje vrat predstavlja obliko zaščite za vaš računalnik, saj lahko s filtriranjem vrat dovolite ali blokirate določena vrata, da preprečite različne operacije v omrežju.

Obstaja dobro uveljavljen sistem vrat, ki se uporabljajo za različne internetne storitve, kot so prenos datotek, e-pošta itd. Dejansko obstaja več kot 65.000 različnih vrat. Obstajajo v načinu "dovoli" ali "zaprt". Nekatere aplikacije na internetu lahko odprejo ta vrata in tako naredijo vaš računalnik bolj izpostavljen hekerjem in virusom.

Z uporabo Wiresharka lahko filtrirate različne pakete glede na njihovo številko vrat. Zakaj bi želeli to storiti? Ker na ta način lahko filtrirate vse pakete, ki jih ne želite v računalniku iz različnih razlogov.

Katera so pomembna pristanišča?

Obstaja 65.535 pristanišč. Lahko jih razdelimo v tri različne kategorije: vrata od 0 do 1023 so dobro znana vrata in so dodeljena običajnim storitvam in protokolom. Nato so od 1024 do 49151 registrirana vrata – ICANN jih dodeli določeni storitvi. In javna pristanišča so vrata od 49152-65535, uporablja jih lahko katera koli storitev. Za različne protokole se uporabljajo različna vrata.

Če želite izvedeti več o najpogostejših, si oglejte naslednji seznam:

| Številka vrat | Ime storitve | Protokol |

| 20, 21 | Protokol za prenos datotek - FTP | TCP |

| 22 | Varna lupina – SSH | TCP in UDP |

| 23 | Telnet | TCP |

| 25 | Preprost protokol za prenos pošte | TCP |

| 53 | Sistem domenskih imen – DNS | TCP in UDP |

| 67/68 | Protokol za dinamično konfiguracijo gostitelja – DHCP | UDP |

| 80 | Protokol za prenos hiperbesedila – HTTP | TCP |

| 110 | Protokol pošte – POP3 | TCP |

| 123 | Omrežni časovni protokol – NTP | UDP |

| 143 | Protokol za dostop do internetnih sporočil (IMAP4) | TCP in UDP |

| 161/162 | Preprost protokol za upravljanje omrežja – SNMP | TCP in UDP |

| 443 | HTTP s plastjo varnih vtičnic – HTTPS (HTTP prek SSL/TLS) | TCP |

Analiza v Wiresharku

Proces analize v Wiresharku predstavlja spremljanje različnih protokolov in podatkov znotraj omrežja.

Preden začnemo s postopkom analize, se prepričajte, da poznate vrsto prometa, ki ga želite analizirati, in različne vrste naprav, ki oddajajo promet:

- Ali imate podprt promiskuitetni način? Če to storite, bo to vaši napravi omogočilo zbiranje paketov, ki prvotno niso bili namenjeni vaši napravi.

- Katere naprave imate v omrežju? Pomembno je upoštevati, da bodo različne vrste naprav prenašale različne pakete.

- Katero vrsto prometa želite analizirati? Vrsta prometa bo odvisna od naprav v vašem omrežju.

Znanje uporabe različnih filtrov je izjemno pomembno za zajem predvidenih paketov. Ti filtri se uporabljajo pred postopkom zajemanja paketov. Kako delujejo? Z nastavitvijo določenega filtra takoj odstranite promet, ki ne ustreza danim kriterijem.

Znotraj Wiresharka se za ustvarjanje različnih filtrov za zajemanje uporablja sintaksa, imenovana Berkley Packet Filter (BPF). Ker je to sintaksa, ki se najpogosteje uporablja pri analizi paketov, je pomembno razumeti, kako deluje.

Sintaksa Berkley Packet Filter zajema filtre na podlagi različnih izrazov za filtriranje. Ti izrazi so sestavljeni iz enega ali več primitivov, primitivi pa so sestavljeni iz identifikatorja (vrednosti ali imen, ki jih poskušate najti v različnih paketih), ki mu sledi en ali več kvalifikatorjev.

Kvalifikacije lahko razdelimo na tri različne vrste:

- Vrsta – s temi kvalifikatorji določite, kakšno stvar identifikator predstavlja. Kvalifikatorji tipa vključujejo vrata, omrežje in gostitelja.

- Dir (smer) – ti kvalifikatorji se uporabljajo za določitev smeri prenosa. Na ta način "src" označuje vir, "dst" pa cilj.

- Proto (protokol) – s kvalifikatorji protokola lahko določite poseben protokol, ki ga želite zajeti.

Za filtriranje iskanja lahko uporabite kombinacijo različnih kvalifikatorjev. Uporabite lahko tudi operatorje: na primer lahko uporabite operator združevanja (&/and), operator negacije (!/not) itd.

Tukaj je nekaj primerov filtrov za zajemanje, ki jih lahko uporabite v Wiresharku:

| Filtri | Opis |

| gostitelj 192.168.1.2 | Ves promet, povezan z 192.168.1.2 |

| tcp vrata 22 | Ves promet, povezan z vrati 22 |

| src 192.168.1.2 | Ves promet, ki izvira iz 192.168.1.2 |

V poljih glave protokola je mogoče ustvariti filtre za zajemanje. Sintaksa je videti takole: proto[offset:size(optional)]=value. Tukaj proto predstavlja protokol, ki ga želite filtrirati, odmik predstavlja položaj vrednosti v glavi paketa, velikost predstavlja dolžino podatkov, vrednost pa podatke, ki jih iščete.

Prikaži filtre v Wiresharku

Za razliko od filtrov za zajemanje, prikazni filtri ne zavržejo nobenih paketov, ampak jih med ogledom preprosto skrijejo. To je dobra možnost, saj ko zavržete pakete, jih ne boste mogli obnoviti.

Filtri za prikaz se uporabljajo za preverjanje prisotnosti določenega protokola. Na primer, če želite prikazati pakete, ki vsebujejo določen protokol, lahko vnesete ime protokola v Wiresharkovo orodno vrstico »Prikaži filter«.

Druge možnosti

Obstajajo različne druge možnosti, ki jih lahko uporabite za analizo paketov v Wiresharku, odvisno od vaših potreb.

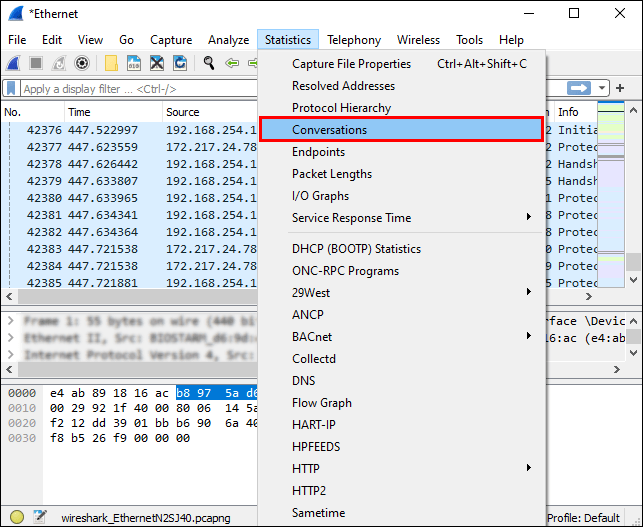

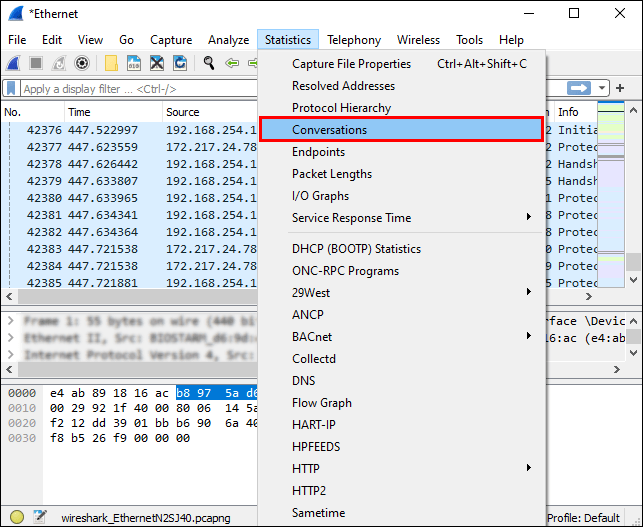

- Pod oknom »Statistika« v Wiresharku lahko najdete različna osnovna orodja, ki jih lahko uporabite za analizo paketov. Na primer, z orodjem »Pogovori« lahko analizirate promet med dvema različnima naslovoma IP.

- V oknu »Informacije o strokovnjakih« lahko analizirate anomalije ali nenavadno vedenje v vašem omrežju.

Filtriranje po vratih v Wiresharku

Filtriranje po vratih v Wiresharku je preprosto zahvaljujoč vrstici filtrov, ki vam omogoča, da uporabite zaslonski filter.

Na primer, če želite filtrirati vrata 80, vnesite to v vrstico filtrov: "tcp.port == 80.” Kar lahko tudi storite je, da vnesete "ekv« namesto »==«, saj se »eq« nanaša na »enako«.

Filtrirate lahko tudi več vrat hkrati. || v tem primeru se uporabljajo znaki.

Na primer, če želite filtrirati vrata 80 in 443, vnesite to v vrstico filtrov: "tcp.port == 80 || tcp.port == 443”, ali “tcp.port eq 80 || tcp.port eq 443.”

Dodatna pogosta vprašanja

Kako filtriram Wireshark glede na naslov IP in vrata?

Wireshark lahko filtrirate po naslovu IP na več načinov:

1. Če vas zanima paket z določenim naslovom IP, vnesite to v vrstico filtra: »ip.adr == x.x.x.x.”

2. Če vas zanimajo paketi, ki prihajajo z določenega naslova IP, vnesite to v vrstico filtra: »ip.src == x.x.x.x.”

3. Če vas zanimajo paketi, ki gredo na določen naslov IP, vnesite to v vrstico filtra: »ip.dst == x.x.x.x.”

Če želite uporabiti dva filtra, kot sta naslov IP in številka vrat, si oglejte naslednji primer: "ip.adr == 192.168.1.199.&&tcp.port eq 443.” Ker »&&« predstavljajo simbole za »in«, če to napišete, lahko svoje iskanje filtrirate po naslovu IP (192.168.1.199) in po številki vrat (tcp.port eq 443).

Kako Wireshark zajame promet v pristaniščih?

Wireshark zajame ves omrežni promet, ko se zgodi. Zajel bo ves promet vrat in vam pokazal vse številke vrat v določenih povezavah.

Če želite začeti zajemanje, sledite tem korakom:

1. Odprite »Wireshark«.

2. Tapnite »Zajemi«.

3. Izberite »Vmesniki«.

4. Tapnite »Začni«.

Če se želite osredotočiti na določeno številko vrat, lahko uporabite vrstico filtra.

Ko želite ustaviti zajemanje, pritisnite 'Ctrl + E.'

Kaj je filter zajemanja za možnost DHCP?

Možnost Dynamic Host Configuration Protocol (DHCP) predstavlja neke vrste protokol za upravljanje omrežja. Uporablja se za samodejno dodeljevanje naslovov IP napravam, ki so povezane v omrežje. Z uporabo možnosti DHCP vam ni treba ročno konfigurirati različnih naprav.

Če želite v Wiresharku videti samo pakete DHCP, v vrstico s filtri vnesite »bootp«. Zakaj bootp? Ker predstavlja starejšo različico DHCP in oba uporabljata enake številke vrat – 67 in 68.

Zakaj naj uporabljam Wireshark?

Uporaba Wiresharka ima številne prednosti, med katerimi so nekatere:

1. Brezplačno je – omrežni promet lahko analizirate popolnoma brezplačno!

2. Uporablja se lahko za različne platforme – lahko uporabite Wireshark na Windows, Linux, Mac, Solaris itd.

3. Je podroben – Wireshark ponuja poglobljeno analizo številnih protokolov.

4. Ponuja podatke v živo – te podatke je mogoče zbrati iz različnih virov, kot so Ethernet, Token Ring, FDDI, Bluetooth, USB itd.

5. Široko se uporablja – Wireshark je najbolj priljubljen analizator omrežnih protokolov.

Wireshark ne grize!

Zdaj ste izvedeli več o Wiresharku, njegovih sposobnostih in možnostih filtriranja. Če želite biti prepričani, da lahko odpravite in prepoznate kakršne koli težave z omrežjem ali pregledate podatke, ki prihajajo in izstopajo iz vašega omrežja, ter tako ohranite njegovo varnost, vsekakor poskusite Wireshark.

Ste že kdaj uporabljali Wireshark? Povejte nam o tem v spodnjem razdelku za komentarje.